资讯

- 资讯

- 安检商家

漏洞数量242:15,英特尔和AMD CPU谁更安全?

2019-11-06 11:45:02 来源:艾崴安检

[摘要]越来越多的用户开始怀疑哪种处理器可以最好地保护他们的计算机,数据和在线活动,英特尔和AMD之间数十年的长期斗争最近已进入一个新的层面。(图片来源:Shutterstock)直到最近几年,

越来越多的用户开始怀疑哪种处理器可以最好地保护他们的计算机,数据和在线活动,英特尔和AMD之间数十年的长期斗争最近已进入一个新的层面。

(图片来源:Shutterstock)

直到最近几年,普通用户和网络安全研究人员都大多担心过多的软件漏洞,而这些漏洞似乎永远不会消失。

随着在2018年1月谷歌批露了Meltdown和Spectre CPU设计缺陷开始,许多用户和安全研究人员意识到,为我们的电脑提供动力的CPU并不像我们以前想象的那样安全且。

这给我们留下了一个问题:哪个公司更安全?当我们认为英特尔目前有242个公开披露的漏洞,而AMD只有16个(对AMD有利的比例为15:1)时,这个问题似乎显得很紧迫。

2018年:处理器安全元年

2018年1月,谷歌的零号项目安全专家以及其他独立的安全研究人员披露了 Meltdown和Spectre CPU设计缺陷。这些漏洞的存在是由于大多数CPU体系结构团队为了提高其芯片性能而做出的设计选择。

Meltdown漏洞(也称为Spectre变体3)专门影响Intel的CPU。它允许第三方代码破坏通常由硬件实施的应用程序与操作系统之间的隔离。攻击者可以使用它来访问其他应用程序和操作系统的内存,从而使他们能够窃取秘密。

Spectre漏洞打破了不同应用程序之间的安全边界,甚至使那些遵循最佳编码实践的应用程序也变得容易受到利用PC侧通道安全漏洞的攻击者的攻击。

Spectre几乎影响所有使用预测执行来提高性能的乱序CPU,包括AMD和Arm的处理器。但是,Spectre家族新发现的侧通道攻击似乎比其他两家供应商对英特尔的影响更大,这意味着英特尔可能比竞争对手拥有更多的CPU自由来保持性能优势。

预测执行是一种CPU设计功能,它使CPU可以处理下一步可能需要或不需要的某些任务。如果需要这些任务,则在需要时可以更轻松地访问它们,因此与没有此功能的情况相比,CPU的性能得以提高。

这也是为什么尽管Spectre的特定变体可以通过软件固定甚至可以在硬件中缓解的原因,但直到CPU制造商决定足够的可能性并完全禁用预测执行功能,或者设计全新的架构。。

这不仅是一种理论,而且自从首次披露Meltdown和Spectre缺陷(不到两年)以来已经发生了好几次。

在研究人员披露Spectre数月之后,另一组安全研究人员准备披露 “ Spectre Next Generation” 新的预测执行漏洞家族。据称,英特尔试图推迟披露,因为该公司在那年早些时候因《幽灵》的首次曝光而遭受了巨大的公关打击。

预测性执行至少造成了三个其他错误,即TLBleed, Foreshadow 和Zombieload,这些错误实际上使英特尔的超线程技术不安全。OpenBSD创始人Theo de Raadt已 警告不要 一开始就在Intel计算机上启用超线程。

直到最新的 Zombieload攻击 ,其他操作系统供应商(例如Google甚至Apple)才加入了OpenBSD创始人的行列。Google 禁用了所有Chromebook上的超线程,而苹果公司仅指出,要完全缓解Zombieload和其他微体系结构数据采样(MDS)漏洞,就需要禁用超线程,这是用户的一种 选择。

英特尔本身也建议禁用超线程功能,但仅向“不能保证受信任的软件在其系统上运行”的某些客户禁用。不过什么是受信任的,什么不是?

攻击面

绝大多数预测性执行攻击不会影响到AMD的处理器,只有少数例外,例如Spectre变体1、1.1和4,后者被称为 Speculative Store Bypass。

AMDCPU也受到PortSmash的影响,PortSmash是一个影响其同时多线程(SMT)功能的漏洞,该功能类似于英特尔的超线程。AMD处理器也容易受到NetSpectre和SplitSpectre的攻击,因为这些漏洞影响了处理器,而这些处理器也容易受到Spectre v1的攻击。

AMD的处理器容易受到Spectre变体2的影响,该公司对此进行了更新,但它表示, 与英特尔设计相比,其架构存在差异,“利用风险几乎为零”。

AMD的芯片还受到新的Meltdown and Spectre攻击中的 五种的攻击,其中包括一些发现原始Spectre andMeltdown设计缺陷的原始研究人员。英特尔的芯片容易受到所有七个漏洞的影响。

AMD的CPU(包括最新的Ryzen和Epyc处理器) 不受 以下漏洞的影响:

Meltdown (Spectre v3)

Spectre v3a

LazyFPU

TLBleed

Spectre v1.2

L1TF/Foreshadow

SPOILER

SpectreRSB

MDS attacks (ZombieLoad, Fallout, RIDL)

推荐产品

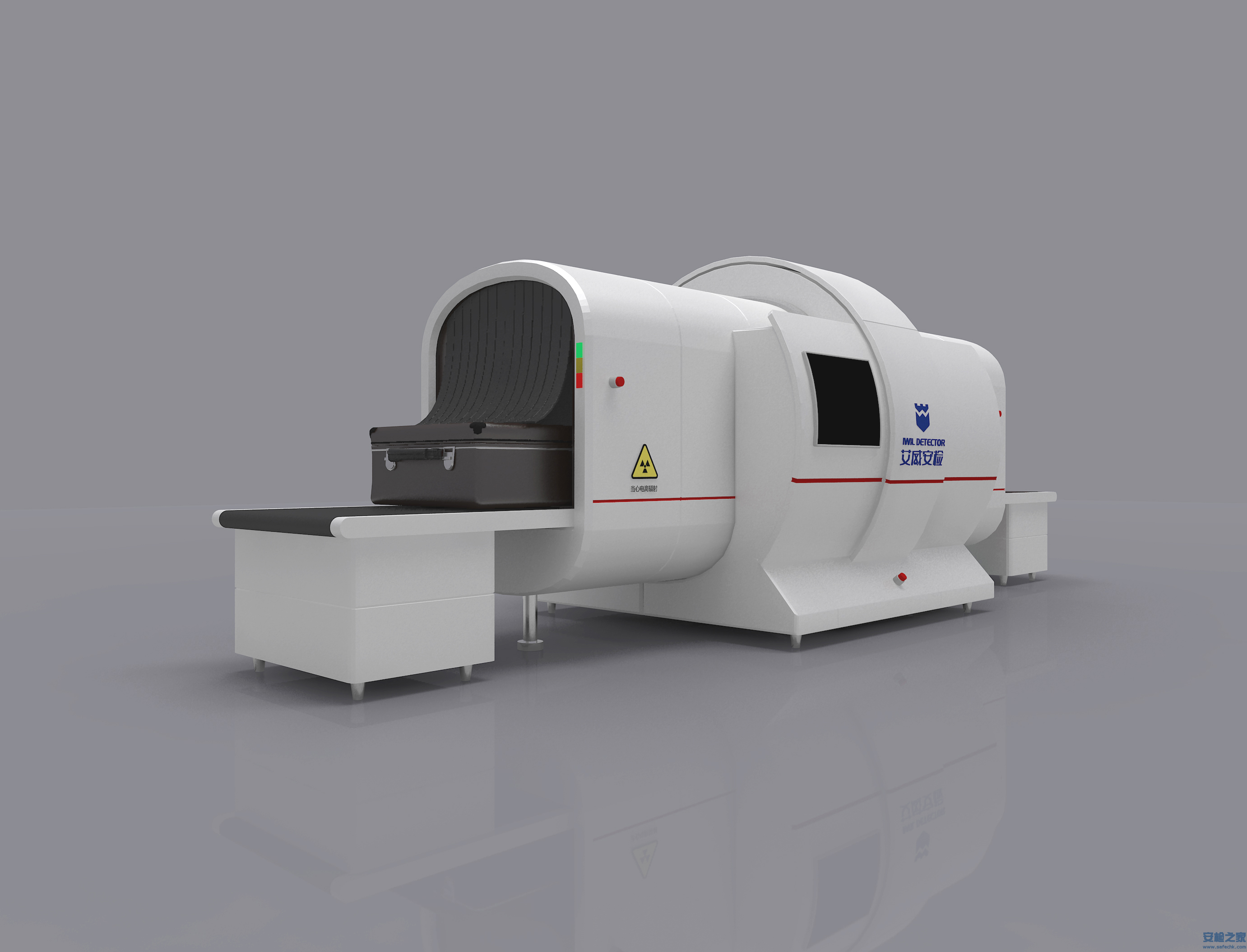

IWILDT™ AN-48002800L物流园大型货车X光安检系统

IWILDT™ AN-48002800L物流园大型货车X光安检系统价格:¥0.00

IWILDT™ AN-9000CTL静态立体断层扫描X光安检机

IWILDT™ AN-9000CTL静态立体断层扫描X光安检机价格:¥0.00